Groupe de Sécurité et NACL

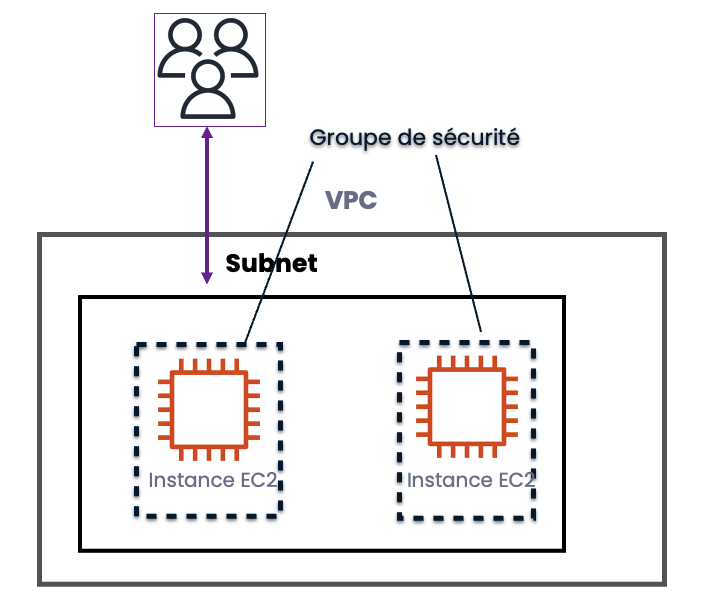

La sécurité des réseaux dans un VPC se compose de Groupes de sécurité et Network ACL(NACL).

Groupe de sécurité

Les groupes de sécurité contrôlent l’accès entrant et sortant des instances EC2 en spécifiant les règles d’autorisation. Ces règles peuvent être basées sur des adresses IP ou sur d’autres groupes de sécurité.

Par exemple, en créant un groupe de sécurité pour notre instance EC2, nous pouvons définir les règles pour autoriser ou bloquer le trafic entrant et sortant de l’instance. Les groupes de sécurité sont essentiellement des pare-feu qui régulent l’accès aux ports et aux plages d’adresses IP autorisées, pour les deux types d’IP sur Internet (IPv4 et IPv6).

Les règles des groupes de sécurité spécifient le type, le protocole, le port et la source (plage d’adresse IP), et peuvent être attachées à plusieurs instances ou une instance peut avoir plusieurs groupes de sécurité.

Network Access Control List (Network ACL - NACL)

La première ligne de défense des instances EC2 est une NACL ou ACL réseau, qui agit comme un pare-feu pour contrôler le trafic entrant et sortant des sous-réseaux.

Les règles de filtrage sont définies au niveau du sous-réseau et ne peuvent inclure que des adresses IP.

La NACL filtre le trafic avant qu’il n’atteigne nos instances EC2.

La 2ème couche de sécurité appelée groupe de sécurité fonctionne au niveau de l’instance elle-même.

Contrairement aux groupes de sécurité, les NACL supportent les règles ALLOW et DENY.

En résumé, les Network ACL (ACL réseau) :

-

-

sont des pare-feux qui contrôlent le trafic entrant et sortant des sous-réseaux.

-

-

-

peuvent autoriser ou refuser les règles de trafic basées sur les adresses IP, elles sont appliquées au niveau du sous-réseau.

-

Démo : Network ACL

Dans ce lab, nous allons explorer les Network ACL et leur mise en oeuvre dans le Cloud AWS.